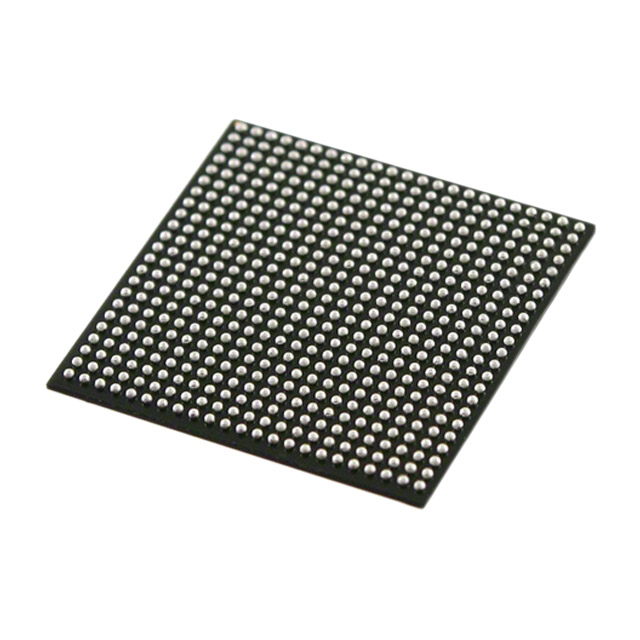

Electronic Components XCVU13P-2FLGA2577I Ic Chips ინტეგრირებული სქემები IC FPGA 448 I/O 2577FCBGA

პროდუქტის ატრიბუტები

| TYPE | აღწერა |

| კატეგორია | ინტეგრირებული სქემები (IC) |

| მფრ | AMD Xilinx |

| სერიალი | Virtex® UltraScale+™ |

| პაკეტი | უჯრა |

| სტანდარტული პაკეტი | 1 |

| პროდუქტის სტატუსი | აქტიური |

| LAB-ების/CLB-ების რაოდენობა | 216000 |

| ლოგიკური ელემენტების/უჯრედების რაოდენობა | 3780000 |

| სულ RAM ბიტი | 514867200 |

| I/O-ს რაოდენობა | 448 |

| ძაბვა - მიწოდება | 0.825V ~ 0.876V |

| სამონტაჟო ტიპი | ზედაპირული მთა |

| ოპერაციული ტემპერატურა | -40°C ~ 100°C (TJ) |

| პაკეტი / ქეისი | 2577-BBGA, FCBGA |

| მომწოდებლის მოწყობილობის პაკეტი | 2577-FCBGA (52.5×52.5) |

| საბაზისო პროდუქტის ნომერი | XCVU13 |

უსაფრთხოების მოწყობილობები განაგრძობენ განვითარებას

ქსელის უსაფრთხოების დანერგვის შემდეგი თაობა აგრძელებს განვითარებას და განიცდის არქიტექტურულ ცვლას სარეზერვოდან ინლაინ განხორციელებებზე.5G-ის გავრცელების დაწყებისა და დაკავშირებული მოწყობილობების რაოდენობის ექსპონენციალური ზრდის გამო, ორგანიზაციებს გადაუდებელი აუცილებლობა სჭირდებათ გადახედონ და შეცვალონ უსაფრთხოების განხორციელებისთვის გამოყენებული არქიტექტურა.5G გამტარუნარიანობა და შეყოვნების მოთხოვნები გარდაქმნის წვდომის ქსელებს და ამავე დროს მოითხოვს დამატებით უსაფრთხოებას.ეს ევოლუცია განაპირობებს შემდეგ ცვლილებებს ქსელის უსაფრთხოებაში.

1. უმაღლესი L2 (MACSec) და L3 უსაფრთხოების გამტარუნარიანობა.

2. პოლიტიკაზე დაფუძნებული ანალიზის საჭიროება ზღვარზე/წვდომის მხარეს

3. აპლიკაციაზე დაფუძნებული უსაფრთხოება, რომელიც მოითხოვს უფრო მაღალ გამტარუნარიანობას და დაკავშირებას.

4. ხელოვნური ინტელექტისა და მანქანათმცოდნეობის გამოყენება პროგნოზირებადი ანალიტიკისა და მავნე პროგრამების იდენტიფიკაციისთვის

5. ახალი კრიპტოგრაფიული ალგორითმების დანერგვა პოსტკვანტური კრიპტოგრაფიის (QPC) განვითარებას.

ზემოაღნიშნულ მოთხოვნებთან ერთად, ქსელური ტექნოლოგიები, როგორიცაა SD-WAN და 5G-UPF, სულ უფრო და უფრო მიიღება, რაც მოითხოვს ქსელის დაჭრის, მეტი VPN არხის და პაკეტის უფრო ღრმა კლასიფიკაციის განხორციელებას.ქსელის უსაფრთხოების დანერგვის ამჟამინდელ თაობაში, აპლიკაციების უსაფრთხოების უმეტესი ნაწილი მუშავდება CPU-ზე გაშვებული პროგრამული უზრუნველყოფის გამოყენებით.მიუხედავად იმისა, რომ პროცესორის შესრულება გაიზარდა ბირთვების რაოდენობისა და დამუშავების სიმძლავრის თვალსაზრისით, გამტარუნარიანობის მზარდი მოთხოვნები მაინც ვერ გადაიჭრება სუფთა პროგრამული უზრუნველყოფის დანერგვით.

პოლიტიკაზე დაფუძნებული აპლიკაციის უსაფრთხოების მოთხოვნები მუდმივად იცვლება, ასე რომ, თაროზე ხელმისაწვდომი გადაწყვეტილებების უმეტესობას შეუძლია მხოლოდ ტრაფიკის სათაურებისა და დაშიფვრის პროტოკოლების ფიქსირებული ნაკრების მართვა.პროგრამული უზრუნველყოფის და ფიქსირებული ASIC-ზე დაფუძნებული იმპლემენტაციების ამ შეზღუდვების გამო, პროგრამირებადი და მოქნილი აპარატურა უზრუნველყოფს სრულყოფილ გადაწყვეტას პოლიტიკაზე დაფუძნებული აპლიკაციის უსაფრთხოების განსახორციელებლად და წყვეტს სხვა პროგრამირებადი NPU-ზე დაფუძნებული არქიტექტურების შეყოვნების გამოწვევებს.

მოქნილ SoC-ს აქვს სრულად გამაგრებული ქსელის ინტერფეისი, კრიპტოგრაფიული IP და პროგრამირებადი ლოგიკა და მეხსიერება, რათა განახორციელოს მილიონობით პოლიტიკის წესი სახელმწიფო განაცხადის დამუშავების გზით, როგორიცაა TLS და რეგულარული გამოხატვის საძიებო სისტემები.

ადაპტაციური მოწყობილობები იდეალური არჩევანია

Xilinx მოწყობილობების გამოყენება შემდეგი თაობის უსაფრთხოების მოწყობილობებში არა მხოლოდ ეხება გამტარუნარიანობას და შეყოვნების საკითხებს, არამედ სხვა უპირატესობებში შედის ახალი ტექნოლოგიების ჩართვა, როგორიცაა მანქანათმცოდნეობის მოდელები, უსაფრთხო წვდომის სერვისის Edge (SASE) და პოსტკვანტური დაშიფვრა.

Xilinx მოწყობილობები უზრუნველყოფენ იდეალურ პლატფორმას ტექნიკის აჩქარებისთვის ამ ტექნოლოგიებისთვის, რადგან შესრულების მოთხოვნები არ შეიძლება დაკმაყოფილდეს მხოლოდ პროგრამული უზრუნველყოფის დანერგვით.Xilinx მუდმივად ავითარებს და აუმჯობესებს IP-ს, ხელსაწყოებს, პროგრამულ უზრუნველყოფას და საცნობარო დიზაინებს არსებული და შემდეგი თაობის ქსელის უსაფრთხოების გადაწყვეტილებებისთვის.

გარდა ამისა, Xilinx-ის მოწყობილობები გვთავაზობენ ინდუსტრიის წამყვან მეხსიერების არქიტექტურებს ნაკადის კლასიფიკაციის რბილი საძიებო IP-ით, რაც მათ საუკეთესო არჩევანს აქცევს ქსელის უსაფრთხოებისა და firewall-ის აპლიკაციებისთვის.

FPGA-ების გამოყენება ტრაფიკის პროცესორებად ქსელის უსაფრთხოებისთვის

უსაფრთხოების მოწყობილობებთან (firewalls) მიმავალი ტრაფიკი დაშიფრულია მრავალ დონეზე, ხოლო L2 დაშიფვრა/გაშიფვრა (MACSec) მუშავდება ბმული ფენის (L2) ქსელის კვანძებში (გამრთველები და მარშრუტიზატორები).დამუშავება L2-ის მიღმა (MAC ფენა) ჩვეულებრივ მოიცავს ღრმა ანალიზს, L3 გვირაბის გაშიფვრას (IPSec) და დაშიფრულ SSL ტრაფიკს TCP/UDP ტრაფიკით.პაკეტის დამუშავება გულისხმობს შემომავალი პაკეტების ანალიზს და კლასიფიკაციას და ტრაფიკის დიდი მოცულობის (1-20 მ) დამუშავებას მაღალი გამტარუნარიანობით (25-400 გბ/წმ).

საჭირო გამოთვლითი რესურსების (ბირთების) დიდი რაოდენობის გამო, NPU-ები შეიძლება გამოყენებულ იქნას შედარებით მაღალი სიჩქარით პაკეტის დამუშავებისთვის, მაგრამ დაბალი შეყოვნება, მაღალი ხარისხის მასშტაბირებადი ტრაფიკის დამუშავება შეუძლებელია, რადგან ტრაფიკი მუშავდება MIPS/RISC ბირთვების გამოყენებით და ასეთი ბირთვების დაგეგმვით. მათი ხელმისაწვდომობიდან გამომდინარე რთულია.FPGA-ზე დაფუძნებული უსაფრთხოების მოწყობილობების გამოყენებამ შეიძლება ეფექტურად აღმოფხვრას CPU და NPU-ზე დაფუძნებული არქიტექტურის ეს შეზღუდვები.

.png)